(Źródło - odkrywcy.pl )

Kryptologia

Jest to nauka o szyfrowaniu. Dzieli się na kryptografię, czyli tworzenie szyfrów i kryptoanalizę - łamanie ich. Kryptologia jezt nauką ścisłą, bazującą głównie na matematyce.

Początki kryptologii datuje się już na okres starożytności. Pierwsze gliniane tabliczki z opisanymi szyframi pochodzą już z 1500 r.p.n.e. i były zapisane pismem klinowym. Rozwój kryptografii przebiegał równolegle z rozwojem matematyki, był powolny i nierównomierny. Nauka ta rozwijała się równolegle w różnych częściach świata z różnym stopniem zaawansowania.

Istotą kryptografii jest opracowanie algorytmu zmieniającego oryginalną treść wiadomości. Algorytm, który służy do zaszyfrowania i odszyfrowania wiadomości nazywamy szyfrem lub kluczem, a zatajoną wiadomość - szyfrogramem.

(Źródło - odkrywcy.pl )

Podział szyfrów

Szyfry dzieli się na symetryczne oraz asymetryczne, ze względu na ilość kluczy, które są potrzebne do przekazania wiadomości.

Szyfry symetryczne

Do ich szyfrowania i odszyfrowania potrzebny nam jest jeden klucz. To, jak bezpieczna jest nasza wiadomość opiera się na tym, jak dobrze ukryty jest klucz. Ujawnienie szyfru pozwala na kodowanie i odkodowywanie wiadomości przez osoby niepowołane.

(Schemat działania szyfru symetrycznego)

(Źródło - http://www.cryptography.ovh.org/ )

(Schemat działania szyfru asymetrycznego)

(Źródło - http://www.cryptography.ovh.org/ )

(Źródło - http://www.cryptography.ovh.org/ )

Szyfry asymetryczne

Do ich przekazania potrzebne są aż dwa klucze; publiczny i prywatny. Pierwszy służy do zaszyfrowania wiadomości, drugi do jej odszyfrowania. Szyfry te są dużo bezpieczniejsze od szyfrów symetrycznych, ale także dużo wolniejsze.

(Źródło - http://www.cryptography.ovh.org/ )

Szyfry klasyczne

Są to szyfry ogólnie znane, mogące wydawać się prostymi, trzeba jednak pamiętać, że powstały w starożytności, gdy niewielu umiało liczyć i czytać.

Najprostszymi szyframi są szyfry podstawieniowe monoalfabetyczne. Polegają one na podstawienie w miejsce każdej litery tekstu jawnego (do zakodowania), odpowiadającej jej innej litery alfabetu ułożonego w określony sposób.

Wadą tych szyfrów jest odwzorowanie 1:1, co oznacza, że każdej literze przyporządkowana jest jedna inna. Znając częstotliwość występowania poszczególnych liter można podjąć próby odtworzenia alfabetu.

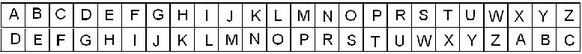

Przykładowy alfabet z kluczem:

Szyfry homofoniczne

Zaczęto je stosować, aby utrudnić odgadnięcie klucza. Tutaj jednej literze alfabetu jawnego, odpowiada kilka liczb/liter. Ilość znaków odpowiadających każdej literze nie musi być taka sama, najczęściej występującym literom może odpowiadać większa ilość znaków, niż pozostałym.

Przykładem takiego szyfru jest szyfr książkowy, gdzie zamiast litery podstawia się 3 liczby - nr. strony, wiersza i znaku w określonej wcześniej książce.

Bigramy

Były one kolejnym krokiem w szyfryzacji. Bigramy znane były już w starożytności. Są to tabele, w których odpowiednie współrzędne oznaczają odpowiednią literę. (najpierw odczytujemy numerek z lewej, potem z góry):

Stosowano także tabele prostokątne. Dopiero w 1580r. po raz pierwszy zastosowano wariant z hasłem. Zrobił to Giovanni Battista Argenti. Jego bigram:

(Źródło - http://www.cryptography.ovh.org/ )

Bigramy można oczywiście łączyć z homofonami, uzyskując jeszcze trudniejszy do złamania kod:

Najpopularniejsze szyfry klasyczne

Szyfr Cezara

Nazwa wzięła się od nazwiska pierwszego użytkownika szyfru - Juliusza Cezara. Polega on na przesunięciu alfabetu przypisanego do wiadomości jawnej o 3 miejsca w lewo. Pierwsze litery (A, B oraz C) przeskakują na koniec alfabetu, zostając przypisane do "X", "Y" i "Z".

Szyfr AtBash

Jest to szyfr pochodzący z tradycji żydowskiej. Polega on na prostym odwróceniu alfabetu :)

Szyfr Nihilistów

Opiera się on na bigramie, stosuje się w nim 2 klucze. Używa się tutaj alfabetu 25-cio znakowego (bez polskich liter, "I" i "J" stosowane zamiennie, w tej samej kratce). Do całego szyfru potrzebować będziemy:

Tekstu jawnego - MYSZKA

Klucza 1 - STUDENT

Klucza 2 - EKOLOG

Zaczniemy od szyfrowania tabelki. Potrzebny nam będzie klucz 1. Wpisujemy kolejno litery klucza do kratek tabelki 5x5, poziomo, zaczynając od góry (litera "T" się powtarza. Wpisujemy ją tylko raz, na pierwszym miejscu).

Następnie wypełniamy ją pozostałymi literami alfabetu:

Teraz szyfrujemy nasz klucz 2, czyli w tym wypadku słowo "EKOLOG", odczytując koordynaty najpierw z lewej strony, potem z góry i otrzymujemy:

E K O L O G

15 34 42 53 42 31

Następnie w ten sam sposób szyfrujemy wiadomość:

M Y S Z K A

41 54 11 55 34 22

Potem dodajemy do siebie wyniki szyfrowania tekstu jawnego i drugiego klucza.

Wynik dodawania jest szyfrogramem :) Aby odszyfrować taką wiadomość potrzebne nam są dwa klucze. Pierwszy - aby wiedzieć jak ułożyć litery w tabeli, drugi aby otrzymać tekst jawny na drodze odejmowania.

Jak widać szyfr ten nie należy do najprostszych ani najszybszych, ale jest za to bardzo bezpieczny i pozwala poćwiczyć umiejętności dodawania ;)

Szyfr Playfaire'a

Na początku znowu potrzebujemy tabelkę 5x5 wypełnioną literami tak, jak powyżej. Z lenistwa wykorzystamy poprzednią tabelkę ;) Tym razem wystarczy nam jeden klucz.

Tekst jawny - KOTEK

Klucz - STUDENT

Zabawa zaczyna się przy szyfrowaniu. Wiadomość należy podzielić na dwuznaki (KO-TE-K) Następnie wyszukujemy te dwie litery w tabeli i tworzymy z nich prostokąt.

Potem odczytujemy pozostałe 2 rogi prostokąta, zaczynając od górnego wiersza, potem dolny (tutaj HQ). Szyfrujemy tak całą wiadomość.

KO TE K

HQ SU J

A co, jeżeli litery nie tworzą prostokąta? Pokazuję i objaśniam:

Ogólna zasada: zawsze czytamy od góry do dołu i od lewej do prawej (zasada góra-lewo).

Przypadek 1 - Litery leżą w tej samej kolumnie (np. FR) - odczytujemy litery spod spodu (LZ)

Przypadek 2 - Litery leżą w tym samym wierszu (np. OP) - odczytujemy litery z prawej strony (PQ)

Przypadek 3 - Litery leżą w tym samym wierszu, jedna w ostatniej kolumnie (np.UE) - zamiast E odczytujemy pierwszą literę w tym wierszu (S). U tak jak w przykładzie 2 (D).

Przypadek 4 - Litery leżą w tej samej kolumnie, jedna w ostatnim wierszu (np. LZ) - analogicznie przeskakujemy na początek kolumny (RE).

Przypadek 5 - Jedna litera nie ma pary (nieparzysta liczba liter w wiadomości) (np.G) - parujemy ją z "X" i dobieramy trzeci róg według zasady góra-lewo (I/J).

Szyfr Vigenere'a

Polega on na tablicy zwanej "tabula recta" stworzonej przez Trithemiusa. Wygląda ona bardzo oczopląśnie:

W pierwszym wierszu tabeli wyszukuje się literę tekstu do zaszyfrowania, a w pierwszej kolumnie - literę klucza (wiersz ten i kolumna są na powyższym rysunku oddzielone od reszty tabeli). Szyfrogram tworzą litery znajdujące się na przecięciach kolumn liter klucza i wierszy liter tekstu.

W praktyce:

Jeżeli chcemy zaszyfrować wyraz KATOWICE, a naszym kluczem jest UCZELNIA, zasszyfrowany tekst będzie wyglądał tak:

ECSSHVKE

W punktach:

1. Szukamy w pierwszym wierszu tabeli literki z tekstu

2. Szukamy w pierwszej kolumnie tabeli literki z klucza

3. Odczytujemy literkę z przecięcia wybranego wiersza i kolumny

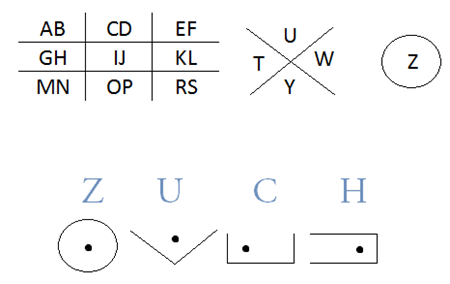

Szyfr chlewikowy

Szyfr o zabawnej nazwie i niezbyt chwalebnych korzeniach. Nie do końca wiadomo kto wynalazł ten szyfr, jednak wiadomo, że był używany już w XVIII w. przez masonerię, żołnierzy Konfederacji w amerykańskiej wojnie domowej, a w bliższych nam czasach - przez szmuglerów, którzy nie chcieli dzielić się pewnymi informacjami z klientami.

Jest przedstawicielem kolejnej grupy szyfrów - substytucyjnym. Znaczy to, że zamiast liter wstawiamy jakiś znak. Oznacza to, że każdej literze przyporządkowany jest jakiś znak. W tym przypadku wpisujemy litery w poszczególne kratki:

Teraz każda litera ma jakiś znak, np. (czerwone-litera, zielone-odpowiadający jej znak):

Zaszyfrowane słowo "Sherlock", wygląda tak:

Uroczo, prawda? :3

Największą wadą tego szyfru jest jego popularność. Każdy, kto choć trochę siedzi w kryptologii zna go doskonale. Można oczywiście zmieniać ułożenie liter w kratkach lub zrezygnować z kratek ukośnych na rzecz większej ilości kropek, aby utrudnić odczytanie wiadomości osobom niepowołanym.

Inna wersja szyfru chlewikowego :)

(Źródło - http://krasnoludkowyrodszyfr.blogspot.com/ )

Słowo na koniec

Przedstawiłam wam tutaj kilka popularnych szyfrów, opierających się na literach i numerach. Mam nadzieję, że nie zanudziłam was długością ani treścią artykułu :)

~Mysteriala

Brak komentarzy:

Prześlij komentarz